Ataques en DDOS Servidores Web

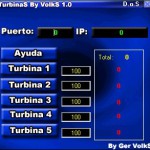

EL jueves o el viernes hablando con nuestro becario ( llamaremos Froyer para reservar su anonimato ) me explico que cuando no quieren hacer alguna practica en clase se dedican a tirar el servidor web mediante denegación de servicio con un programita que se llama turbina volks

La verdad nunca me ha gustado eso de que la gente tire páginas web pero ya que me lo explicaba le pedí que me enseñara como funciona y es muy simple.

Ejecutas el programa (windows) colocas la ip y defines la cantidad de sockets que quieres abrir.

(Explicación de la mayoría de las webs que he visto: programa que conecta y desconecta sockets, en un milisegundo conecta y desconecta, osea que 1000 milisegundos = 1 segundo multiplicado por 5, genera 5.000 conexiones por segundo al servidor, lo cual hace que el mismo colapse.”)

Le pedí si podía tirar la web de la impresora y no pudo, no se como funcionan las paginas de configuración de las impresoras pero con las características de hardware que tendrán imaginaba que seria algo fácil. …

El caso es que, lo justo que me hablen de un tema para querer probarlo. (Pero sin quebrarme demasiado.)

No sé porque pero ese programa me dio mucha rabia, el diseño ortera, el que sea un *.exe… con lo que termine mirando herramientas de Linux, la verdad pensaba que kali Linux tendría alguna cosita pero nada (o no lo vi)…

Por suerte en google encontré Slowloris un script en perl que hace lo mismo..

Pero como el gran Goyo jimenez diria “No lo explico………..lo hago……..”

Escenario:

Victima:

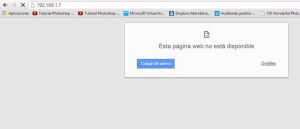

Portátil con: Ubuntu v13.10 IP 192.168.1.7 con Apache server v2.4.6. con una página de HTML sencillita.

Atacante:

Máquina virtual (en otro host) con Kali Linux

El funcionamiento bien simple:

Descargamos el código del script en perl de la pagina http://ha.ckers.org/slowloris/ (copia y pega en un txt con extension pl al guardarlo como

por ejemplo slowloris.pl o como mi caso loris.pl)

y desde el terminal lo ejecutamos.

perl loris.pl -DNS "ip maquina Victima" en mi caso

perl loris.pl -DNS "192.168.1.7"

Como vemos ataca al puerto 80 1000 sockets en 100 segundos.

acto seguido veremos como la pagina web empieza a ralentizarse

y finalmente muere…

No pongo captura pero es curioso mirar las conexiones de la victima (en mi caso en el ubuntu con apache introduzco netstat -plan|grep :80)

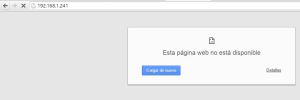

¿Podrá con la impresora?

Como en la cabeza tengo la imagen de reírme de «Froyer» al no tumbar la impresora con Turbinas Volks decido intentarlo con la de casa.

Realizamos los mismos pasos pero esta vez con la ip 192.168.1.241 que es mi impresora

SlowLoris 2 Turbinas Volks 0

La verdad que no le veo ninguna utilidad a esto… pero saco dos nuevos proyectos en mente.

1. intentar analizar el script de SlowLoris (el problema que no tengo ni idea de perl)

2. Intentar analizar los logs del apache e intentar evitar estos ataques. (de esto si creo que sacare otro post.)

saludos