NMAP Scan básico

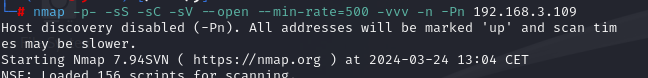

nmap -p- -sS -sC -sV –open –min-rate=500 -vvv -n -Pn 192.168.3.109

Opciones basicas de scan con nmap

nmap: Este es el comando de utilidad de línea de comandos utilizado para el descubrimiento de redes y auditoría de seguridad.-p-: Esta opción le indica a Nmap que escanee todos los 65535 puertos TCP. Al especificar «-p-«, estás diciendo a Nmap que escanee todos los puertos del 1 al 65535.-sS: Esta opción especifica que Nmap debe realizar un escaneo TCP SYN. En un escaneo SYN, Nmap envía un paquete SYN al puerto de destino y espera una respuesta. Esta técnica se utiliza para escaneos sigilosos.-sC: Esta opción activa el escaneo de scripts por defecto de Nmap. Nmap tiene una serie de scripts integrados que pueden realizar varias tareas, como detección de versiones, escaneo de vulnerabilidades y más.-sV: Esta opción instruye a Nmap a realizar la detección de versiones contra los servicios objetivo que se están ejecutando en los puertos abiertos. Nmap intenta determinar la información del servicio y la versión de los servicios en ejecución.--open: Esta opción le indica a Nmap que solo muestre los puertos abiertos en la salida. Filtra los puertos cerrados y filtrados de los resultados.--min-rate=500: Esta opción establece la tasa mínima a la que Nmap envía paquetes durante el escaneo. En este caso, se establece en 500 paquetes por segundo. Ajustar la tasa puede ayudar a optimizar la velocidad del escaneo y el impacto en la red.-vvv: Esta opción aumenta el nivel de verbosidad de la salida del escaneo. Produce información más detallada sobre el progreso y los resultados del escaneo.-n: Esta opción le indica a Nmap que no realice resolución DNS en las direcciones IP objetivo. Acelera el proceso de escaneo al omitir la resolución DNS.-Pn: Esta opción le indica a Nmap que no realice el descubrimiento de host. Por defecto, Nmap intenta determinar si los hosts objetivo están en línea antes de escanearlos. Con esta opción, Nmap omite el descubrimiento de host y escanea el objetivo independientemente de si responden a sondas de ping.192.168.3.109: Esta es la dirección IP objetivo que Nmap escaneará